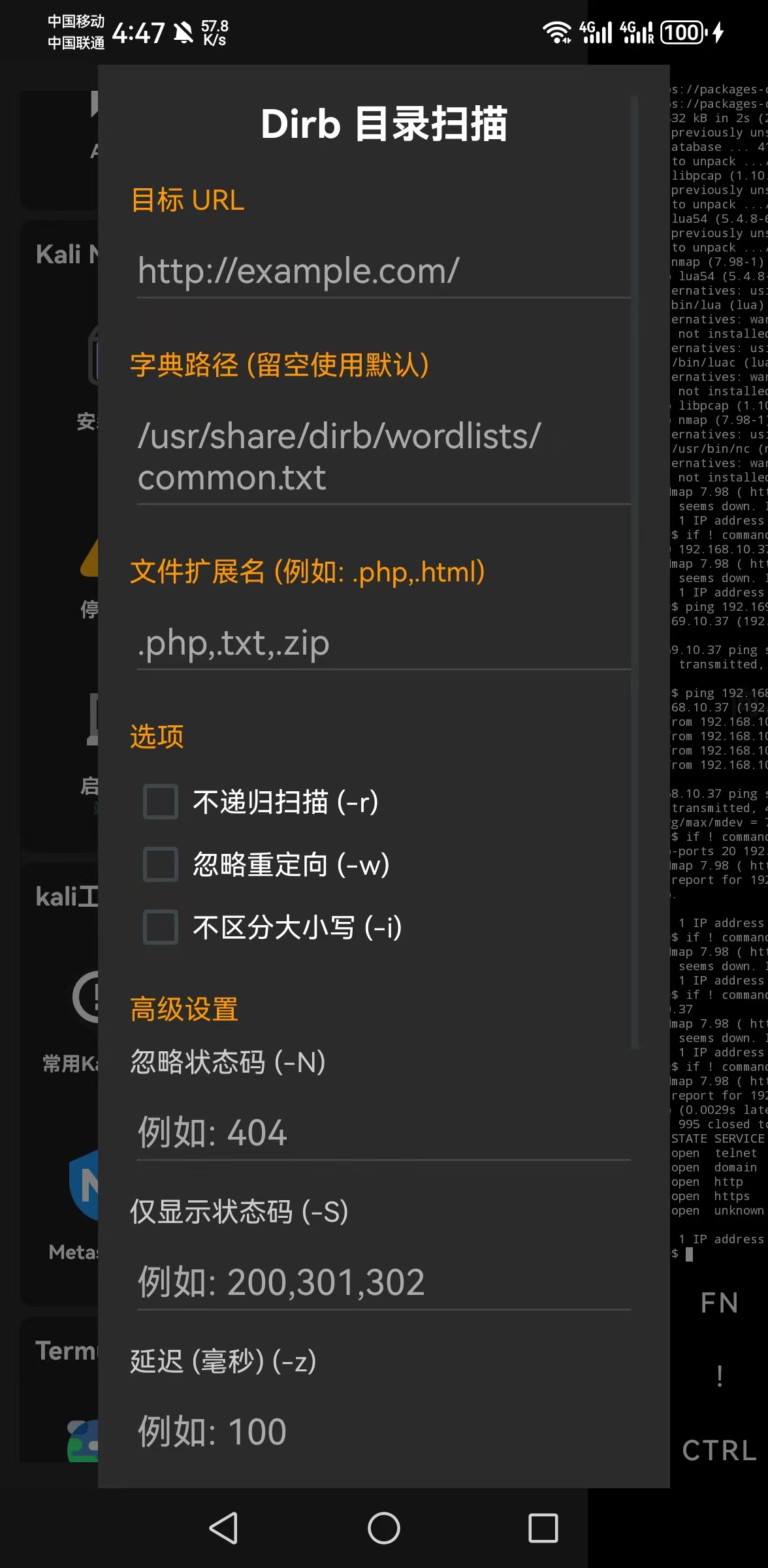

Dirb 目录扫描

Dirb 是一款 Web 内容扫描器,主要用于通过字典爆破的方式查找现有的(和/或隐藏的)Web 对象。它通过向 Web 服务器发起 HTTP 请求并分析响应代码来工作。

功能入口

在 Termux-X 左侧菜单栏的 Kali Tools (或渗透测试) 分类下点击 Dirb 图标。

功能说明

点击按钮后会弹出 Dirb 配置对话框 (DirbDialog),该工具将在 Kali NetHunter Root 环境 中运行。

核心功能

- 自动环境准备:

- 工具会自动尝试切换到名为

Kali-Root的终端会话。 - 如果当前未安装

dirb,会在执行前自动尝试使用apt install dirb -y进行安装。

- 工具会自动尝试切换到名为

- 基础配置:

- 目标 URL:输入要扫描的目标网址(例如

http://192.168.1.1/)。 - 字典文件:指定自定义字典路径,如果留空则使用 Dirb 默认字典。

- 目标 URL:输入要扫描的目标网址(例如

- 高级选项:

- 不递归 (-r):默认情况下 Dirb 会递归扫描发现的目录,勾选此项可禁止递归。

- 忽略重定向 (-w):扫描时忽略 301/302 重定向。

- 不区分大小写 (-i):进行不区分大小写的搜索。

- 扩展名 (-X):指定要搜索的文件扩展名(例如

.php,.html)。 - 忽略状态码 (-N):忽略特定 HTTP 状态码的响应(例如

403)。 - 显示状态码 (-S):仅显示特定状态码的响应(例如

200,302)。 - 延迟 (-z):设置请求之间的延迟时间(毫秒),避免触发防火墙。

- 代理 (-p):使用代理服务器(格式

host:port)。 - Cookie (-c):设置 HTTP Cookie,用于扫描需要登录的站点。

使用示例

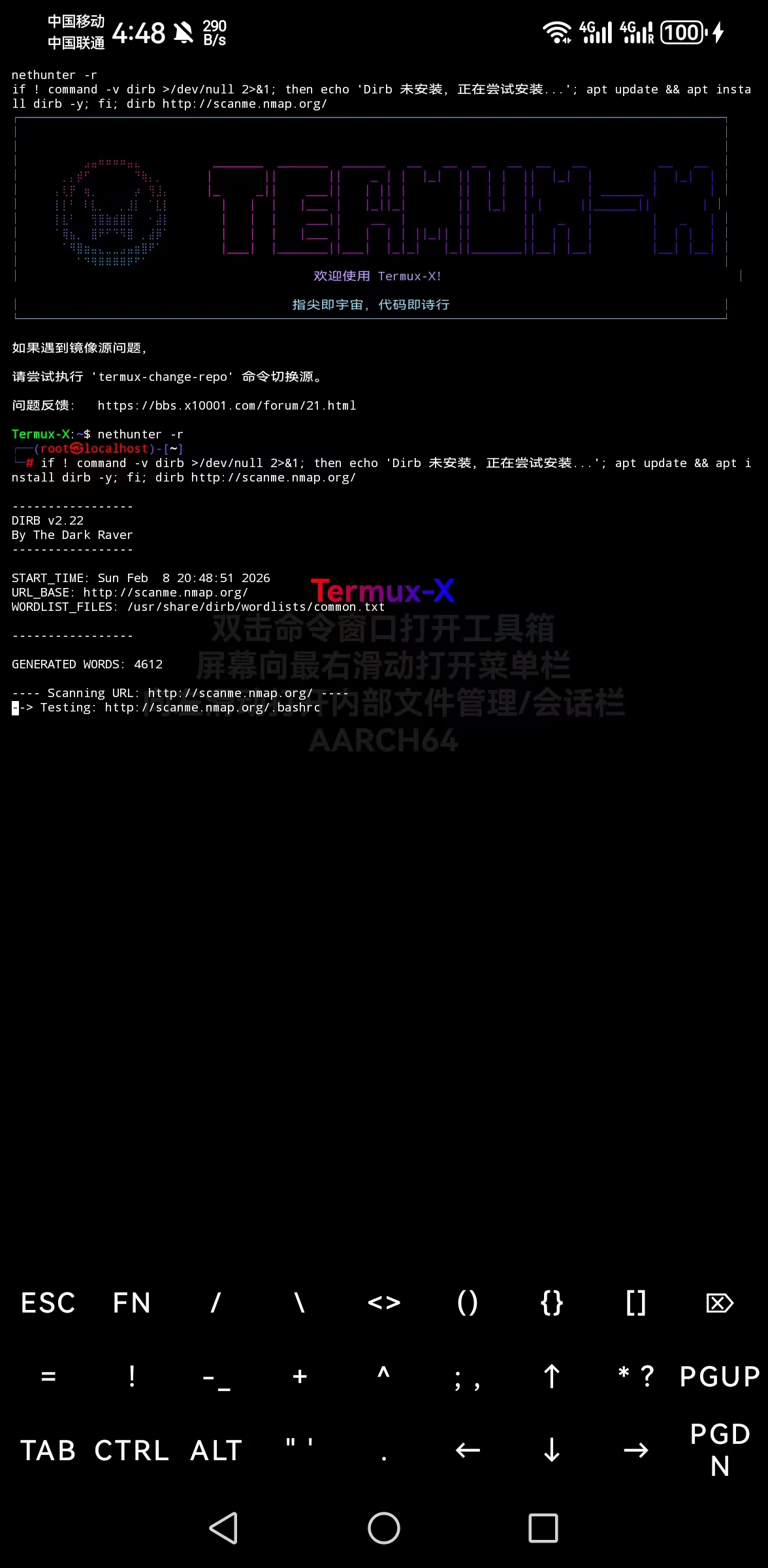

示例 1:简单扫描

- 在 目标 URL 输入框中输入:

http://scanme.nmap.org/ - 点击 开始扫描。

- Termux-X 将自动切换到 Kali 环境并执行命令:bash

dirb http://scanme.nmap.org/

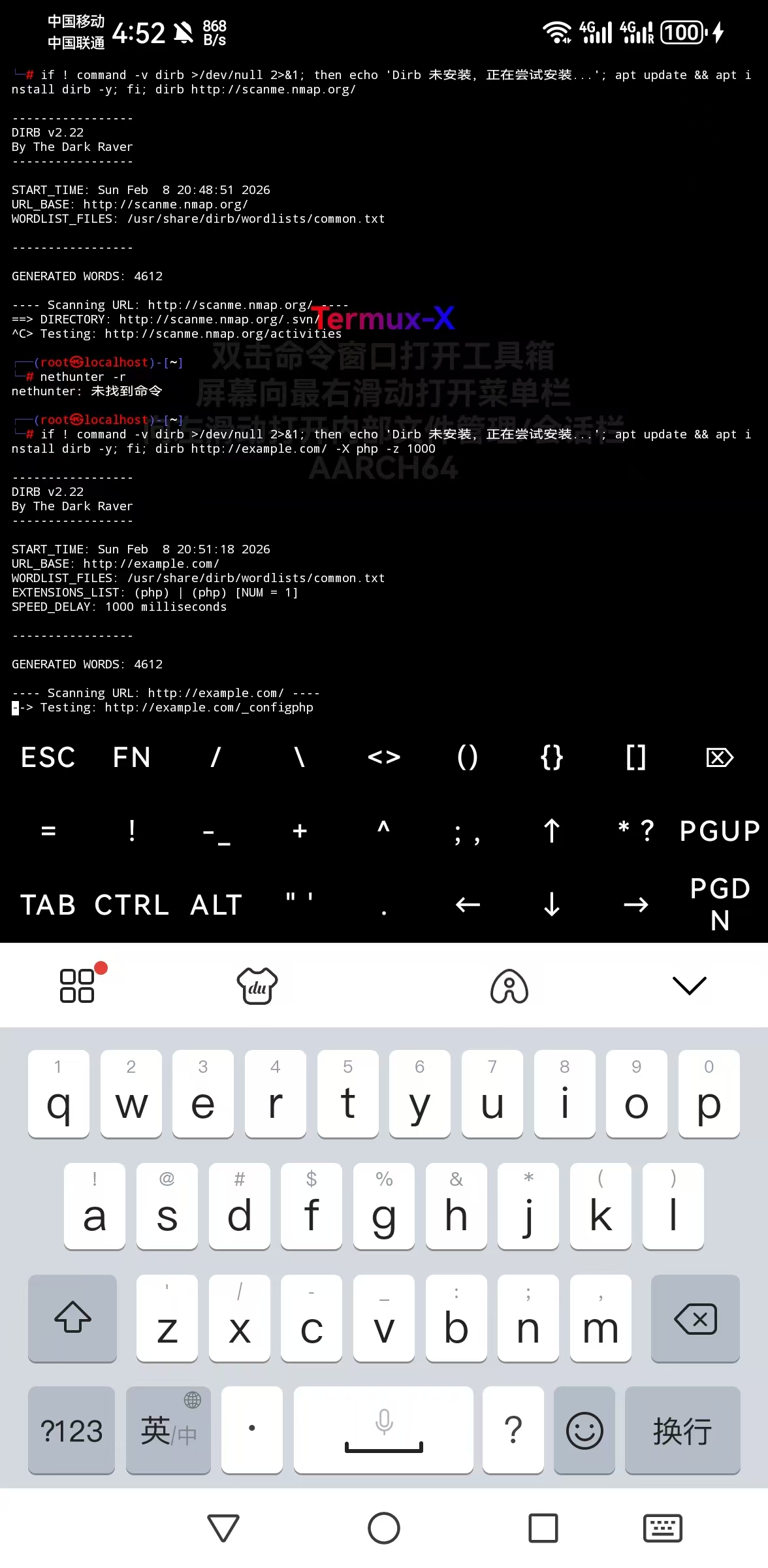

示例 2:针对性扫描 PHP 文件

如果你只想扫描 PHP 文件,并且希望稍微慢一点以免被封禁:

- 目标 URL:

http://example.com/ - 扩展名:

.php - 延迟:

1000(1秒) - 点击 开始扫描。

- 生成的命令如下:bash

dirb http://example.com/ -X .php -z 1000

注意事项

IMPORTANT

此功能依赖 Kali NetHunter 容器环境。 启动时会自动执行 nmap -r 尝试进入 Root 权限的 Kali 环境。请确保你已经安装并配置好了 Kali 容器。

WARNING

未经授权对互联网上的目标进行扫描可能属于非法行为。请仅在您拥有权限的目标或用于教育目的的靶场上使用此工具。